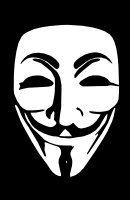

Ils défrayent la chronique actuellement tout en restant très mystérieux pour le commun des mortels, mais qui sont-ils ?

Ils défrayent la chronique actuellement tout en restant très mystérieux pour le commun des mortels, mais qui sont-ils ?

Que veulent-ils ?

Faut-il en avoir peur ?

Comment sont-ils organisés ?

Cela me concerne-t-il ?

PC INpact a tenter un bon article afin d'y voir un peu plus clair sur la situation :

samedi 11 février 2012

Les Anonynous

Par Clem le samedi 11 février 2012, 10:38

dimanche 18 décembre 2011

Cloud Computing (suite)

Par Clem le dimanche 18 décembre 2011, 14:17

Pour faire suite au précédent article sur ce sujet, voici un point réalisé par Clubic en cette fin d'année 2011. Comme on peut le constater, cette technologie est en plein développement. C'est donc le bon moment pour se lancer.

mardi 15 novembre 2011

6 règles d’or pour protéger vos infos et votre vie privée sur Internet

Par Clem le mardi 15 novembre 2011, 12:02

Chaque année, entreprises comme administrations dépensent des millions d'euros pour tenter de protéger leurs données et réseaux contre les cyberattaques. La création et la mise en œuvre de règles de sécurité, la détection des logiciels malveillants et tentatives d'attaque, ou encore l'élaboration de plans d'intervention d'urgence mobilisent une part importante de leur temps et de leurs ressources. Leur objectif : s'assurer que seules les personnes et ressources appropriées pourront accéder aux systèmes et données dont elles ont besoin et les gérer. Force est pourtant de constater que les accès illicites et vols de données se multiplient à un rythme préoccupant. Les attaques se font plus sophistiquées et d'une précision de plus en plus chirurgicale.

Si même les administrations et les entreprises ont du mal à se prémunir des tentatives de piratage et de vol d'informations, comment les particuliers pourraient-ils préserver leur identité et leurs données privées ?

samedi 22 mai 2010

Les Applications du Cloud

Par Clem le samedi 22 mai 2010, 15:01

Comme convenu voici une liste non exhaustive de ce que l'on peut trouver actuellement sur le "Cloud"

Pour l'ensemble des ces applications en plus d'être disponible de n'importe où, l'argument majeur est le travail collaboratif.

vendredi 21 mai 2010

Le Cloud Computing

Par Clem le vendredi 21 mai 2010, 08:55

C'est Quoi ça ?

Le Cloud Computing est la technique qui permet non pas de surfer, mais de travailler sur le Net (Internet, Web) comme si l'on était à son bureau.